알아야 할 사항

- SHA-1(Secure Hash Algorithm 1)은 데이터 신뢰성을 확인하는 데 사용되는 일종의 알고리즘입니다.

- 비밀번호 인증과 파일 확인이 그 용도의 예입니다.

- 특수 계산기를 사용하면 텍스트나 파일의 SHA-1 체크섬을 찾을 수 있습니다.

이 기사에서는 SHA-1의 의미와 사용 방법 및 이유, 그리고 SHA-1 체크섬을 생성하는 방법을 살펴봅니다.

전화 번호 차단 해제하는 방법

SHA-1이란 무엇입니까?

SHA-1(Secure Hash Algorithm 1의 약자)은 여러 암호화 해시 함수 중 하나입니다.

파일이 변경되지 않았는지 확인하는 데 가장 자주 사용됩니다. 이는 다음을 생성하여 수행됩니다. 체크섬 파일이 전송되기 전에, 그리고 목적지에 도달한 후에 다시.

전송된 파일은 두 체크섬이 모두 동일한 경우에만 정품으로 간주될 수 있습니다.

David Silverman / 게티 이미지 뉴스 / 게티 이미지

SHA 해시 함수의 역사와 취약점

SHA-1은 SHA(Secure Hash Algorithm) 계열의 4가지 알고리즘 중 하나일 뿐입니다. 대부분은 미국 국가안보국(NSA)에서 개발하고 국립표준기술연구소(NIST)에서 출판했습니다.

SHA-0은 160비트 메시지 다이제스트(해시 값) 크기를 가지며 이 알고리즘의 첫 번째 버전입니다. 해시 값의 길이는 40자리입니다. 1993년 'SHA'라는 이름으로 발표됐으나 보안 결함으로 인해 1995년 SHA-1로 빠르게 대체돼 많은 애플리케이션에서 사용되지 않았다.

SHA-1은 이 암호화 해시 함수의 두 번째 반복입니다. 이것은 또한 160비트의 메시지 다이제스트를 가지고 있으며 SHA-0에서 발견된 약점을 수정하여 보안을 강화하려고 했습니다. 그러나 2005년에는 SHA-1도 안전하지 않은 것으로 밝혀졌습니다.

SHA-1에서 암호화 취약점이 발견되자 NIST는 2006년에 연방 기관에서 2010년까지 SHA-2 사용을 채택하도록 장려하는 성명을 발표했으며 2011년 NIST에서는 공식적으로 더 이상 사용하지 않습니다. SHA-2는 SHA-2보다 강력합니다. 1, SHA-2에 대한 공격은 현재의 컴퓨팅 성능으로는 발생하지 않을 것입니다.

연방 기관뿐만 아니라 Google, Mozilla, Microsoft와 같은 회사에서도 SHA-1 SSL 인증서 승인을 중단할 계획을 시작했거나 이미 이러한 종류의 페이지가 로드되지 않도록 차단했습니다.

Google은 SHA-1 충돌에 대한 증거를 가지고 있습니다. 이는 비밀번호, 파일 또는 기타 데이터와 관련된 고유한 체크섬을 생성하는 데 이 방법을 신뢰할 수 없게 만듭니다. 두 가지 고유한 다운로드를 다운로드할 수 있습니다. PDF 파일의 부서진 이것이 어떻게 작동하는지 보려면. 이 페이지 하단의 SHA-1 계산기를 사용하여 두 가지 모두에 대한 체크섬을 생성하면 서로 다른 데이터가 포함되어 있어도 값이 완전히 동일하다는 것을 알 수 있습니다.

SHA-2 및 SHA-3

SHA-2는 SHA-1 이후 몇 년 뒤인 2001년에 발표되었습니다. 여기에는 다이제스트 크기가 다양한 6개의 해시 함수(SHA-224, SHA-256, SHA-384, SHA-512, SHA-512/224 및 SHA-512/256)가 포함되어 있습니다.

NSA 소속이 아닌 디자이너가 개발했으며 2015년 NIST에서 발표 는 SHA-3(이전의 Keccak)이라고 불리는 보안 해시 알고리즘 제품군의 또 다른 구성원입니다.

이전 버전이 이전 버전을 대체했던 것처럼 SHA-3은 SHA-2를 대체하기 위한 것이 아닙니다. 대신 SHA-0, SHA-1 및 MD5에 대한 또 다른 대안으로 개발되었습니다.

SHA-1은 어떻게 사용되나요?

SHA-1이 사용될 수 있는 실제 사례 중 하나는 웹사이트의 로그인 페이지에 비밀번호를 입력하는 경우입니다. 이는 사용자가 모르는 사이에 백그라운드에서 발생하지만 웹사이트에서 사용자의 비밀번호가 진짜인지 안전하게 확인하기 위해 사용하는 방법일 수 있습니다.

Google Play없이 앱을 다운로드하는 방법

이 예에서는 자주 방문하는 웹사이트에 로그인을 시도한다고 가정해 보겠습니다. 로그온을 요청할 때마다 사용자 이름과 비밀번호를 입력해야 합니다.

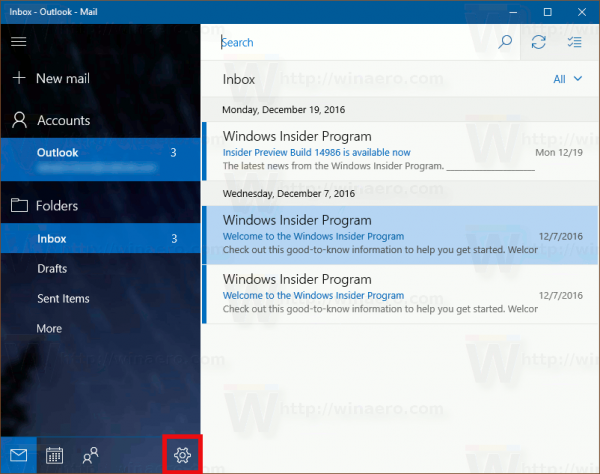

웹사이트에서 SHA-1 암호화 해시 기능을 사용하는 경우 이는 비밀번호를 입력한 후 비밀번호가 체크섬으로 변환됨을 의미합니다. 그런 다음 해당 체크섬은 현재 비밀번호와 관련하여 웹사이트에 저장된 체크섬과 비교됩니다. 가입한 이후로 비밀번호를 변경하지 않았거나 방금 비밀번호를 변경한 경우. 두 가지가 일치하면 액세스 권한이 부여됩니다. 그렇지 않으면 비밀번호가 올바르지 않다는 메시지가 표시됩니다.

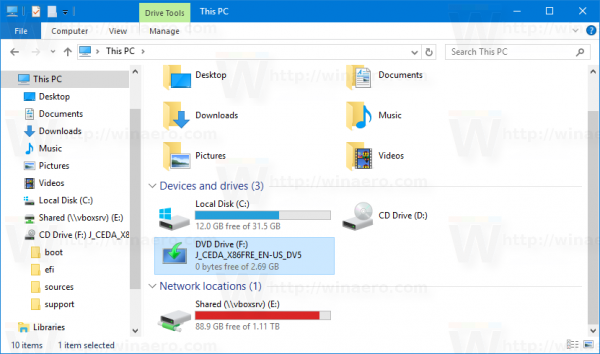

이 해시 함수가 사용될 수 있는 또 다른 예는 파일 확인입니다. 일부 웹사이트에서는 다운로드 페이지에 파일의 체크섬을 제공하므로, 다운로드할 때 체크섬을 직접 확인하여 다운로드한 파일이 다운로드하려는 파일과 동일한지 확인할 수 있습니다.

이러한 유형의 검증이 실제로 어디에 사용되는지 궁금할 것입니다. 개발자 웹사이트에 있는 파일의 SHA-1 체크섬을 알고 있지만 다른 웹사이트에서 동일한 버전을 다운로드하려는 시나리오를 생각해 보세요. 그런 다음 다운로드에 대한 SHA-1 체크섬을 생성하고 이를 개발자 다운로드 페이지의 실제 체크섬과 비교할 수 있습니다.

두 가지가 다르다면 파일의 내용이 동일하지 않을 뿐만 아니라~할 수 있었다파일에 숨겨진 악성 코드가 있으면 데이터가 손상되어 컴퓨터 파일이 손상될 수 있으며 파일은 실제 파일과 관련이 없습니다.

그러나 이는 단지 한 파일이 다른 파일보다 이전 버전의 프로그램을 나타낸다는 것을 의미할 수도 있습니다. 그 이유는 약간의 변경이라도 고유한 체크섬 값을 생성하기 때문입니다.

서비스 팩이나 다른 프로그램이나 업데이트를 설치하는 경우 두 파일이 동일한지 확인하는 것이 좋습니다. 설치 중에 일부 파일이 누락되면 문제가 발생하기 때문입니다.

SHA-1 체크섬 계산기

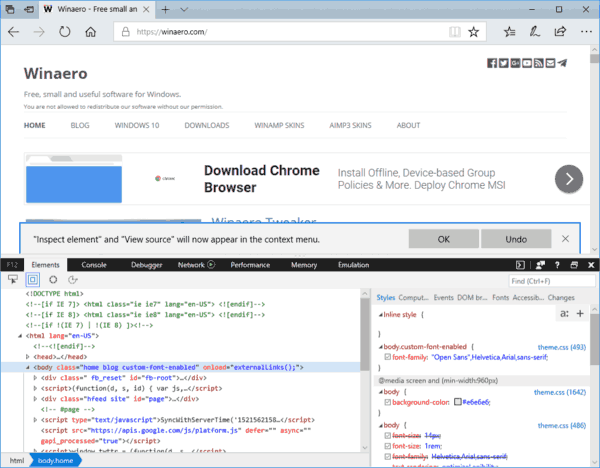

특별한 종류의 계산기를 사용하여 파일이나 문자 그룹의 체크섬을 결정할 수 있습니다.

예를 들어, SHA1 온라인 텍스트, 기호 및/또는 숫자 그룹의 SHA-1 체크섬을 생성할 수 있는 무료 온라인 도구입니다. 예를 들어 다음 쌍이 생성됩니다.

|_+_|동일한 웹사이트에는 SHA1 파일 체크섬 텍스트 대신 파일이 있는 경우 도구입니다.